Cómo reconocer y prevenir el phishing

Por suerte, comprar un dominio, registrar un hosting y crear una web son procesos muy seguros si se trabaja con un proveedor de confianza. Sin embargo, internet está lleno de peligros y conviene estar informado sobre sus peligros. El phishing es una ciberestafa, un conjunto de técnicas que pretenden engañar a sus víctimas haciéndose pasar por una persona, empresa o servicio de confianza. Hay intentos de phishing muy complejos, personalizados al máximo y adaptados a las circunstancias particulares de la víctima. Pero normalmente se trata de estafas dirigidas a una audiencia masiva, incluso toscas en su presentación, y que llegan a sus víctimas a través del correo electrónico.

El ciberdelincuente usa estos correos maliciosos para distribuir enlaces o archivos adjuntos que pueden realizar multitud de funciones, incluida la extracción de credenciales de inicio de sesión o información de la cuenta de las víctimas. Este método es uno de los más extendidos entre los ciberdelincuentes, pues es más sencillo que alguien haga clic en el enlace de un e-mail (aparentemente legítimo) que romper la seguridad de un sistema.

¿Cómo funciona el phishing?

Los ataques de phishing generalmente se basan en técnicas de ingeniería social aplicadas al correo electrónico u otros métodos de comunicación electrónica, incluidos los mensajes de texto SMS y redes sociales. En muchas ocasiones, estos ataques llevan detrás un trabajo de campo necesario para reunir todos esos elementos que los hacen posible: nombres, empresas, cargos que ostentan, compañeros de trabajo, contactos y, por supuesto, direcciones de correo electrónico. La información que llegan a extraer estos ciberdelincuentes hace que elaboren correos creíbles que esconden enlaces y/o archivos adjuntos maliciosos.

Aunque la mayoría de los correos se podrán detectar por una mala redacción del texto, faltas de ortografía o formato incorrecto del e-mail, los suplantadores de identidad utilizan, cada vez más, las técnicas que tienen los profesionales del marketing y se aprovechan de días festivos, aniversarios, noticias de última hora, etc. En cualquier caso, su objetivo es instalar malware en nuestros dispositivos o re-dirigirnos a una nueva página donde poder extraer información personal, credenciales de una cuenta o de nuestras tarjetas de crédito.

Cualquiera de nosotros es susceptible de sufrir un ataque de phishing y cualquier empresa es susceptible también de ver su nombre involucrado en estas ciberestafas. Los bancos son, quizás, los que mayores abusos concentran, pero las empresas de telecomunicaciones o nosotros mismos las hemos sufrido, como hemos explicado en nuestro Centro de Soporte. Nuestra recomendación a los clientes es que accedan siempre a su panel de control desde el área de clientes y nunca desde enlaces pegados en correos electrónicos.

Cómo reconocer un correo electrónico con phishing

Los mensajes de phishing imitan habitualmente a los de empresas conocidas, intentando ser lo más idéntico posibles a los originales. Un correo electrónico de phishing puede incluir logotipos corporativos, gráficos y datos de identificación de la organización suplantada. Los enlaces maliciosos dentro de los mensajes de phishing generalmente también están diseñados para que parezca que van a alguna página propiedad de la compañía falsificada.

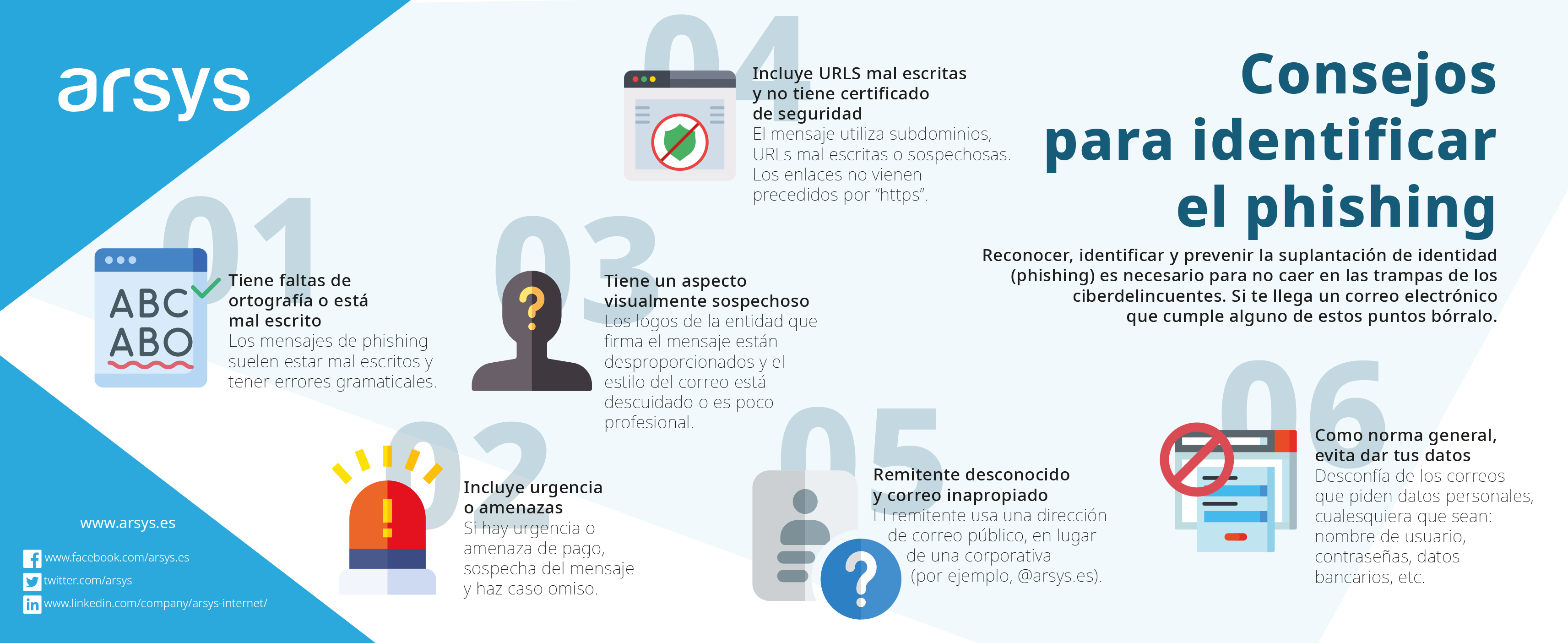

Aun así hay varias pistas que pueden hacer que podamos identificar si nos encontramos frente a un phishing:

- El mensaje utiliza subdominios, URLs mal escritas o URLs sospechosas.

- El remitente usa una dirección de correo electrónico pública como Gmail, Hotmail o cualquier otra, en lugar de una dirección de correo electrónico corporativa (dominio de la empresa).

- Los mensajes suelen ser urgentes y en ocasiones amenazantes. “tu cuenta ha caducado”, “si no entras y te identificas se podrían bloquear tus servicios”, “si no pagas tal cantidad, tu dominio se perderá”, etc.

- Los mensajes solicitan verificar información personal, como detalles de tus bancos o una contraseña.

- El mensaje está mal escrito y suele contener faltas de ortografía.

- Los logos e imágenes están desproporcionados o no son del color que deben tener.

- Los estilos del e-mail no son los adecuados.

Tipos de phishing

A medida que se aplican estrategias antiphishing por parte de los defensores de los usuarios, los ciberdelincuentes perfeccionan sus habilidades y realizan nuevas tácticas. Las más comunes:

- Ataques Spear Phishing. Dirigidos a empresas y en las que se emplea información de compañeros de trabajo para hacerlos más veraces.

- Caza Ballenas. Una variante del anterior pero que va específicamente a altos ejecutivos de una organización. Estos incluyen en su mensaje autorizaciones a pagos que “envía” un supuesto proveedor.

- Pharming. Los mensajes redirigen a los usuarios a un sitio fraudulento para recoger credenciales. Por ejemplo, una copia de la home de un banco, en la que al iniciar sesión nos dará error, pero que los ciberdelincuentes habrán capturado nuestro acceso para utilizarlo en el sitio original.

- Phishing de voz. También conocido como vishing, que se produce a través de los medios de comunicación de voz, incluida la voz sobre IP (VoIP) o el teléfono convencional. Una estafa típica utiliza un software de síntesis de voz para dejar mensajes de voz que pretenden notificar a la víctima, una actividad sospechosa en una cuenta bancaria o de crédito y le pide que responda a un número de teléfono malicioso para verificar su identidad, comprometiendo así las credenciales de su cuenta.

- Phishing de SMS. Se le conoce también como SMishing o SMShing y utiliza mensajes de texto para convencer a las víctimas a revelar credenciales de su cuenta o a instalar malware.

Cómo prevenir el phishing

Por último, os dejamos algunas recomendaciones para prevenir este tipo de ataques:

- Ojo con las ventanas emergentes.

- Hay que pensarse dos veces si hacer clic sobre los enlaces que aparecen en nuestros correos electrónicos.

- Que la URL del enlace al que vas a hacer clic tenga el protocolo “https”.

- Usa un antivirus completo que incluya cortafuegos, antispyware y sistema antiphising. Mantenlo siempre actualizado.

- Filtro de Correo. En Arsys contamos para los buzones de correo con un filtro antispam.

Y si queréis saber más sobre phishing y ciberseguridad, podéis consultar la categoría «seguridad» de nuestro Centro de Soporte.